En la época actual de la tecnología, nuestros gadgets y ordenadores se han vuelto en herramientas necesarias en la vida diaria. Por otro lado, la protección de estos aparatos también se ha vuelto esencial, pues poseen datos privados y delicados. En este contexto, no es raro olvidar o perder el control a las contraseñas, códigos de desbloqueo o hasta la verificación facial que empleamos para proteger nuestra información. Este artículo se centrará en varias tácticas y técnicas disponibles para recuperar el acceso a teléfonos, ordenadores y dispositivos móviles.

Desde técnicas de desbloqueo como dibujo de patrones, PINs y contraseñas, así como características avanzadas tales como la impresión digital y la verificación facial, existen varias formas para asegurar la seguridad de nuestros dispositivos. Pero, ¿qué sucede cuando nos encontramos bloqueados fuera de ellos? Analizaremos métodos de desbloqueo remoto, opciones de restablecimiento de fábrica y opciones para recuperar claves sin perder datos valiosos. Ya sea a través de plataformas como Buscar mi dispositivo, Encontrar mi iPhone e soluciones específicas de marcas como Mi desbloqueo y ID de Oppo, es crucial conocer los procedimientos adecuados para volver a acceder a nuestros aparatos y proteger nuestra información personal de forma eficiente.

Técnicas de Desbloqueo

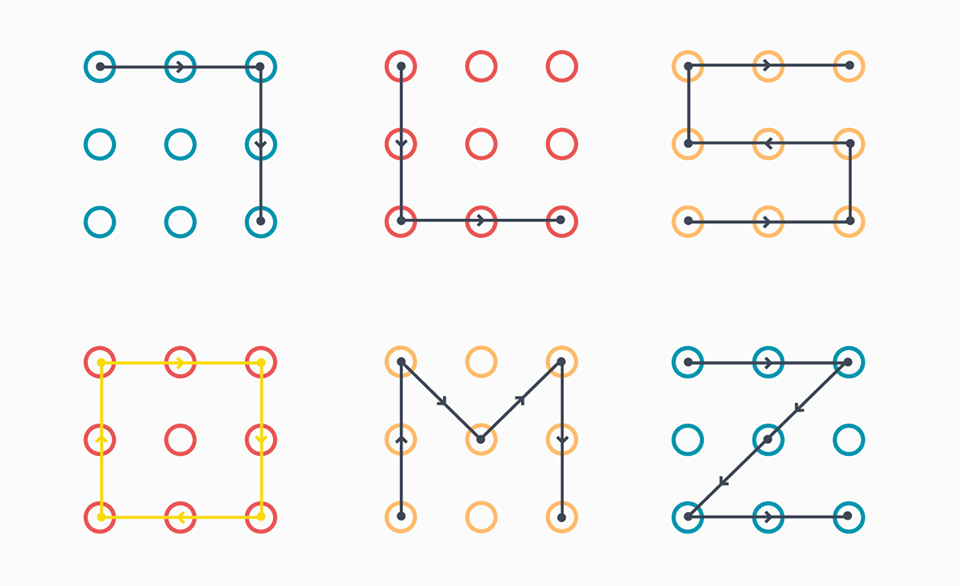

El desbloqueo de aparatos es un proceso crucial en la vida diaria de los consumidores de tecnología. Existen diversos sistemas de acceso, entre los cuales se encuentran el uso de un patrón de acceso, un número de seguridad o una clave de seguridad. Estos sistemas son esenciales para proteger la data personal y garantizar la seguridad de los dispositivos móviles, PCs y tablets. Cada usuario puede elegir el método que más se adapte a sus necesidades, considerando la facilidad de empleo y el grado de protección que quieren establecer.

Otro método de acceso popular es el uso de tecnologías biométricas, como la impronta dactilar y el reconocimiento facial. Estos sistemas brindan una facilidad adicional, permitiendo un acceso rápido a los dispositivos sin la obligación de memorizars contraseñas complejas. A proporcional que la tecnología avanza, cada vez más dispositivos integran estas características, brindando un equilibrio entre protección y accesibilidad. Esto es especialmente importante en entornos donde se tratán datos sensibles y la defensa de la información personal es fundamental.

Finalmente, existen utilidades de acceso remoto que pueden ser de enorme ayuda en situaciones de inaccesibilidad. Servicios como Find My Device y Encuentra mi iPhone permiten a los usuarios recuperar el ingreso a sus aparatos sin la necesidad de destruir información. Además, servicios como iCloud e iTunes brindan soluciones para la restauración de claves y el restablecimiento de fábrica. Es importante que los usuarios estén conscientes sobre estas opciones para asegurar que puedan ingresar a sus aparatos de manera con seguridad y eficiente, reduciendo el peligro de pérdida de data importante.

Restablecimiento de Clave de Acceso

Una restauración clave es el proceso esencial para volver a acceder nuevamente a aparatos así como a cuentas bloqueadas. En el caso de los caso de celulares, PC y tabletas, todos productor proporciona métodos específicos los cuales permiten recuperar su clave sin perder información. Por ejemplo, en aparatos del sistema operativo Android, es posible utilizar la función de "Olvidé la clave" la cual proporciona Google, en cambio en cuanto a en dispositivos de Apple, el funcionalidad de "Buscar mi iPhone" permite hacer recuperación a través de su espacio de iCloud de Apple.

Al realizar la recuperación de la contraseña, es fundamental verificar que hay acceso a la cuenta de email o número asociado teléfono asociado, pues ambas opciones son habituales para recibir los las claves de verificación. Adicionalmente, en el caso de quienes que hacen este proceso en un entorno corporativo de negocio, la gestión de gestión de contraseñas suele encontrarse inclusa dentro de sistemas de seguridad las cuales simplifican el acceso a cuentas múltiples.

Finalmente, en numerosas muchas, el de configuración de fábrica se considera considerado como último opción, ya que puede resultar a la pérdida sus información. Por ello, el uso de herramientas de desbloqueo remoto, como Mi Unlock de Xiaomi y iTunes, se hace una solución viable que facilita recuperar su ingreso sin eliminar información importante. Asegurarse que tener respaldo y ser consciente de los disponibles resulta fundamental con el fin de asegurar la seguridad integridad de sus aparatos móviles.

Seguridad de Dispositivos Portátiles

La seguridad de los dispositivos móviles es crucial en un entorno donde la data privada y delicada es continuamente amenazada. Con el aumento de la dependencia de teléfonos inteligentes, cápsulas digitales y laptops, es fundamental implementar medidas de protección adecuadas para proteger nuestros datos. Los métodos de acceso, como los patrones, PINs de acceso y claves de entrada, son las iniciales barreras de protección que ayudan a prevenir entradas no permitidos.

Asimismo de los métodos de acceso tradicionales, las innovaciones biométricas, como la huella dactilar y el análisis facial, brindan un grado extra de seguridad. Estas herramientas no solo facilitan el ingreso inmediato a los dispositivos, sino que también hacen que sea significativamente más complicado para los intrusos eludir la seguridad. Sin embargo, es importante mantener actualizadas las configuraciones de seguridad para contrarrestar recientes peligros que emergen continuamente.

Por finalmente, el empleo de sistemas de acceso a distancia, tales como Buscar mi dispositivo y Find My iPhone, proporciona una capa adicional de seguridad al permitir a los propietarios localizar y, si es requerido, eliminar sus dispositivos de manera distante. También, es recomendable realizar respaldo de respaldo periódicas a través de iCloud, el software de Apple o servicios similares para asegurar que los datos personales estén seguros. Estas prácticas no solo colaboran con el desbloqueo, sino que también refuerzan la protección de nuestros datos personales contra eventuales pérdidas o sustracciones.

Recursos de Desbloqueo Remoto

El liberación a distancia se ha transformado en una solución indispensable para ingresar a dispositivos bloqueados sin perder información. Existen varias apps y servicios que permiten realizar esta labor de forma eficaz, tanto para celulares como para computadoras y tablets. Entre las más conocidas se hallan Buscar mi Dispositivo para aparatos Android y Find My iPhone para dispositivos Apple. Estas herramientas permiten al usuario ubicar su dispositivo, reproducir sonido, y en algunos casos, recuperar el ingreso sin necesidad de formatear el equipo.

Adicionalmente, plataformas como nube de Apple e iTunes proporcionan características para la recuperación de clave y desbloqueo. A través de iCloud, es viable manejar la seguridad del dispositivo, restaurar ajustes y realizar un reset de defaults si es necesario. Por otro lado, iTunes facilita actualizar o restaurar el programa del aparato, lo que podría resolver problemas de cerraduras en algunos tipos. Es crucial atender las instrucciones proporcionadas por cada plataforma para proteger la información personal y evitar la falta de información.

Por finalmente, otras utilidades como Mi Desbloqueo o ID de Oppo son específicas para ciertos fabricantes y permiten desbloquear aparatos de forma remota. Dichas opciones son perfectas para usuarios que han olvidado su código o patrón de desbloqueo. Con la ola inquietud por la seguridad de los dispositivos móviles, estas utilidades de liberación a distancia se han convertido en una parte esencial de la estructura de seguridad, asegurando el acceso a los dispositivos mientras se salvaguarda la data personal.

Configuración de Seguridad

La configuración de protección es esencial para proteger la data personal y los datos de un aparato. Existen diversas alternativas que los usuarios pueden configurar para asegurar su celular, computadora o tableta. Entre estas opciones se incluyen la uso de dibujo de desbloqueo, PIN de protección y contraseñas de acceso. Cada método de estos sistemas ofrece diferentes niveles de protección y conveniencia, permitiendo al usuario escoger lo que mejor se adapte a sus requerimientos y hábitos.

Sumado a esto, los dispositivos actuales cuentan con funciones avanzadas como el reconocimiento del rostro y la biometría, que ofrecen una barrera extra de seguridad. Estas tecnologías no solo son considerablemente fiables que los sistemas convencionales, sino que igualmente facilitan el acceso veloz a los aparatos. La incorporación de estas tecnologías en la ajuste de seguridad es esencial para proteger la privacidad y salvaguardar información personales valiosos.

Por último, es importante actualizar vigentes las configuraciones de protección para adaptarse a las recientes amenazas. Regularmente, los desarrolladores de aparatos lanzan mejoras que mejoran la protección y corrigen defectos. Asimismo, la implementación de alternativas como el acceso sin necesidad de eliminar datos y las opciones de acceso remoto, como Localiza Mi Dispositivo y Find My iPhone, ayudan a restaurar el acceso sin comprometer dañar la información guardada, asegurando así una protección integral del aparato.